Spam

Le spam, courriel indésirable ou pourriel[2] est une communication électronique non sollicitée, en premier lieu via le courrier électronique. Il s'agit en général d'envois en grande quantité effectués à des fins publicitaires.

Si le spam a dépassé les 90 % de courriels à la fin des années 2000, il resterait élevé dans les années 2010, représentant plus de la moitié des courriels envoyés.

Certains préconisent le terme « polluriel » pour définir les messages inutiles, souvent provocateurs et n'ayant aucun lien avec le sujet de discussion, qui sont diffusés massivement sur de nombreux forums ou groupes de nouvelles, ce qui entraîne une pollution des réseaux[3].

Terminologie

Origine du terme « spam »

SPAM est une marque créée et déposée par Hormel Foods en 1937[4] - [5], l'origine du nom étant « Spiced Ham » ou « Spiced Pork and Meat »[6] (« jambon épicé », le produit ayant été nommé Hormel Spiced Ham à ses débuts[7]). Cette viande précuite en boîte a largement été utilisée par l'intendance des forces armées américaines pour la nourriture des soldats pendant la Seconde Guerre mondiale et sera introduite dans diverses régions du monde à cette occasion.

L'association de « spam » et de « indésirable » provient d'un sketch comique des Monty Python de 1970, intitulé Spam, dans lequel le mot « spam », désignant le fameux jambon en boîte, envahit la conversation et le menu d'un petit restaurant (il entre dans la composition de chaque plat et est répété à tout bout de champ)[8]. Un groupe de Vikings présent dans le restaurant interrompt régulièrement la conversation en chantant bruyamment « Spam, Spam, Spam, Spam, lovely Spam, wonderful Spam »[8]. Le sketch parodie une publicité radiophonique pour SPAM, pendant laquelle la marque était répétée de nombreuses fois (« SPAM SPAM SPAM SPAM/ Hormel's new miracle meat in a can »[7]). Déjà en 1944 dans un sketch radiophonique Alerte au spam ![6], l'humoriste français Pierre Dac évoquait « l'auto-génération » du spam et le chantait sur l'air de Les Montagnards.

Sur l'emploi du terme « spam » pour parler de courrier indésirable, la BBC fournit l'explication suivante en [9] : le début d'Internet coïncide plus ou moins avec la diffusion du sketch Spam. Parmi les premiers utilisateurs d'Internet certains étaient des fans des Monty Python, qui connaissaient par cœur les sketchs de leurs humoristes préférés et les répétaient sans cesse. Ceux-ci avaient d’ailleurs créé un newsgroup dédié aux Monty Python. Le sketch Spam étant populaire, un message apparut dans ce newsgroup, contenant uniquement le mot « spam » répété des centaines de fois, à la manière du sketch. Ce message fut repris régulièrement et finit par atterrir dans d'autres newsgroups où il continua à être diffusé. C'est ainsi que le fait de poster des messages sans référence au thème d'un newsgroup finit par être appelé « spamming ».

Par opposition aux messages indésirables, les logiciels de filtrage de courrier électronique tels que SpamAssassin définissent comme « ham », littéralement « jambon », tout message électronique légitime[10].

Le verbe « spammer » est souvent utilisé dans le langage familier pour qualifier l'action d'envoyer des messages indésirables. Le mot « spammeur » désigne celui qui envoie ces messages.

« Pourriel » et autres mots

Le mot « pourriel », proposé par l'Office québécois de la langue française (OQLF) en , est un mot-valise construit à partir de « poubelle » et « courriel » tandis que « polluriel » est construit à partir de « pollution » et « courriel »[3]. Le mot « pourriel » est d'usage courant au Québec, alors qu'en Europe, « spam » est l'appellation privilégiée. Le terme « polluriel », quant à lui, est plutôt réservé au contexte des messages indésirables dans les forums de discussion et groupes de nouvelles Usenet[3]. La proposition d'officialisation de « pourriel » par la Commission générale de terminologie et de néologie française a été rejetée par l'Académie française[11] parce que phonétiquement trop proche de « courriel ». Le mot québécois « pourriel » a toutefois été consigné dans les éditions récentes du Petit Larousse illustré et du Petit Robert.

Le verbe « polluposter », proposé par l'OQLF, est utilisé pour désigner l'action d'envoyer des pourriels. Le mot « polluposteur » (en anglais : « spammer ») désigne celui qui envoie les pourriels, action désignée par le mot « pollupostage » (en anglais : « spamming »).

Histoire

Le premier spam a été envoyé le par Gary Thuerk[12] - [13], marketeur travaillant chez DEC. Il envoya son message à près de la totalité des utilisateurs d'ARPANET (ancêtre d'Internet) vivant sur la côte ouest des États-Unis, soit environ 600 personnes[13]. Il fit cela sans mauvaise intention, afin d'inviter ces utilisateurs technophiles à une démonstration de la gamme DEC. Voulant éviter d'écrire un message à chaque adresse, il mit les 600 adresses directement dans le champ « Destinataire ». Les réactions furent vives et contrastées, l'administration américaine gérant le réseau condamnant d'office la pratique, la jugeant non conforme aux termes d'utilisation du réseau[14].

Contenu et objectifs du spam

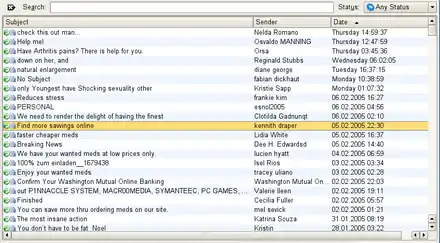

- Le spam contient généralement de la publicité. Les produits les plus vantés sont les services pornographiques, les médicaments (le plus fréquemment les produits de « dopage sexuel » ou, des hormones utilisées dans la lutte contre le vieillissement ou encore pour la perte de poids), le crédit financier, les casinos en ligne, les montres de contrefaçon, les diplômes falsifiés, les logiciels « craqués » et nombre de superstitions (notamment l'astrologie).

- Des escrocs envoient également des propositions prétendant pouvoir vous enrichir rapidement : travail à domicile, conseil d'achat de petites actions (penny stock).

- Les lettres en chaînes peuvent aussi être qualifiées de spam.

- Parfois aussi, mais de plus en plus rarement, il s'agit de messages d'entreprises ignorantes de la nétiquette qui y voient un moyen peu coûteux d'assurer leur promotion.

- Certains messages indiquant qu'un courriel n'est pas arrivé à destination peuvent également être qualifiés de spam lorsque le message d'origine n'a pas été envoyé par vous même mais par exemple par un virus se faisant passer pour vous.

- Enfin la dernière forme de spam, l'hameçonnage (ou « phishing », de l'anglais, terme dérivé de « fishing », la pêche à la ligne), consiste à tromper le destinataire en faisant passer un courriel pour un message de sa banque ou d'un quelconque service protégé par mot de passe. Le but est de récupérer les données personnelles des destinataires (notamment des mots de passe, un numéro de carte bancaire) en les attirant sur un site factice enregistrant toutes leurs actions.

Spam pour escroquerie

Il s'agit d'un exemple classique de spam qui repose sur le principe suivant : le message demande de l'aide afin de transférer des fonds depuis un compte en banque. Le destinataire (supposé compatissant) est censé faire l'intermédiaire pour la transaction.

Les anglophones parlent de « nigerian scam » (littéralement « arnaque nigériane ») car une bonne partie de ces messages émanaient du Nigeria. On rencontre aussi le terme de « fraude 4-1-9 », la numérotation étant relative à un texte de loi du Nigeria.

Le principe de ces messages n'est pas nouveau : ils sont inspirés des Lettres de Jérusalem qui remontent à la Révolution française. Les mêmes messages étaient diffusés par fax dans les années 1980.

Spam publicitaire

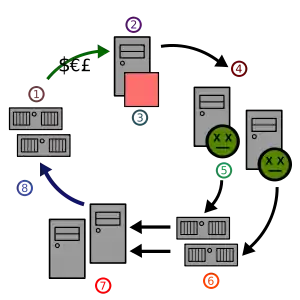

Le site web (1) rémunère le spammeur (2), qui grâce à un spamware (3), contamine des machines infectées (4), lesquelles envoient des spams (5) aux serveurs de messagerie (6), qui les distribuent aux utilisateurs (7).

C'est l'une des formes les plus courantes de spam, consistant à l'envoi en masse d'un message publicitaire. Les auteurs de ce spam utilisent souvent frauduleusement les ressources informatiques d'autrui via des « machines zombies », car la génération automatique de millions d'adresses destinataires nécessite une large bande passante et une certaine puissance de calcul.

Certains escrocs font usage du spam pour masquer le piratage d'un compte lié à une adresse mail en particulier[15]. Par exemple, un escroc ayant pris le contrôle d'un compte utilisateur pourra inscrire celui-ci en masse à des listes d'envoi de mails publicitaires ou générer une grande quantité de faux mails publicitaires. Ce procédé sert alors à masquer parmi la masse des mails reçus les alertes de connexion depuis un nouvel emplacement. Il est notamment utilisé après le piratage de comptes de plateformes de commerce en ligne, auquel cas il sert généralement à masquer un mail de confirmation pour l'achat d'un ou de plusieurs produits. Cette technique est le plus fréquemment utilisée pour des adresses mail, mais elle peut aussi affecter les smartphones (via SMS ou appels).

Le spam continue d'exister et de prospérer grâce aux revenus qu'il peut engendrer, ce qui motive certains commanditaires car près de 11 % d'internautes admettent avoir acheté un produit à la suite de la réception d'un spam publicitaire, d'après une étude de la société britannique Sophos[16].

Vecteurs du spam

Le spam peut s'attaquer à divers médias électroniques : les courriels, les forums de discussion de Usenet, les moteurs de recherche, les wikis, les messageries instantanées, les blogues.

Par courrier électronique

Le spam par courrier électronique est le type le plus répandu. Le coût d'envoi d'un courriel étant négligeable, des millions de destinataires peuvent être ciblés à la fois. Les destinataires paient le coût de réception et de stockage en boîte aux lettres, répercuté par leurs prestataires de services informatiques. En effet, si le spam a dépassé les 90 % de courriels à la fin des années 2000[17] (en 2006, 95 % pour la France, selon Secuserve[18] ; en 2008, 97 % selon Microsoft[19] ; en 2009, 90 % selon Symantec[20], 95 % selon l'ENISA[21] et 97 % toujours selon Microsoft[22]), il resterait élevé dans les années 2010[23] (en 2014, 66 % selon Kaspersky[24] ; en 2015, 50 % selon Symantec[25]).

Contrairement aux promotions commerciales pour lesquelles les utilisateurs peuvent avoir donné leur accord, le spam n'est pas sollicité. Il est souvent rédigé spécialement pour contourner les filtres anti-spam. Un mot clé tel que Viagra (souvent vanté dans les spams) peut être ainsi écrit « vi@gr@ » ou « v|agra » ou « v i a g r a » de manière à tromper un filtrage automatique basé sur ce mot. Une autre méthode employée, appelée « spam image » consiste à accompagner un texte anodin d'une image sur laquelle se trouve le véritable message publicitaire, l'absence de mot compromettant en dehors de l'image rendant le filtrage de ces messages très compliqué.

Les expéditeurs de spam redoublent d'imagination pour dissimuler leurs activités et ne pas être démasqués, que ce soit en falsifiant les adresses d'expéditeur ou en utilisant des serveurs SMTP (serveur de courrier électronique) non sécurisés, qui permettent des envois anonymes.

Les adresses auxquelles envoyer du spam sont généralement collectées par des robots d'indexation (« web crawler »). Il existe un marché pour les listes d'adresses (sous forme de CD-ROM, ou autres, contenant des milliers d'adresses...) qui aggrave le phénomène du spam : une fois qu'une adresse électronique est divulguée publiquement sur le net et collectée, sa divulgation se fera par le biais du marché noir et non plus sur le seul support du Net.

Bill Gates, personne la plus spammée au monde en 2004

En , Steve Ballmer, CEO de Microsoft, indique que le fondateur de celle-ci, Bill Gates, qui donne son adresse à chaque prise de parole en public, est sans doute la personne la plus « spammée » au monde, puisqu'il reçoit à l'époque jusqu'à quatre millions d'e-mails par jour[26]. Tout un service de Microsoft est consacré à trier cette masse, essentiellement composée de spams, et dont seulement dix messages par jour arrivent finalement à Bill Gates[26].

Par message de forum de discussion

Ce type de spam est apparu sur Usenet avant celui par courrier électronique. Les forums de discussion de Usenet sont une cible facile de spam. En effet, un message envoyé à un forum touche tous les lecteurs du forum. Certains groupes de discussion ne reçoivent pratiquement plus que du spam (c'est l'une des raisons pour lesquelles de nombreux forums sont modérés, c'est-à-dire surveillés par un humain ou un robot qui effectue un tri parmi les articles proposés). D'autre part, les participants de Usenet faisant généralement figurer leur adresse électronique dans leurs articles, les expéditeurs de spam peuvent facilement récolter des milliers d'adresses au moyen d'un robot, puis envoyer du spam aux auteurs de ces articles par courrier électronique.

Le phénomène est rendu encore plus pénible par la publication croisée ou la publication multiple, qui consistent respectivement à destiner un message à plusieurs groupes simultanément ou à envoyer le message dans plusieurs groupes de suite.

Pour cette raison, tout message de promotion, quel qu'il soit, est prohibé dans les forums Usenet, à l'exception du groupe alt.business et apparentés.

Dans Usenet, on parle également de spam lorsqu'un article, quel que soit son contenu, et même s'il n'appartient pas aux catégories usuelles de messages abusifs (publicités commerciales, escroqueries, insultes…) est publié en un nombre d'exemplaires excessif : tous les exemplaires d'un tel article peuvent être annulés par les utilisateurs (les critères numériques exacts permettant d'identifier de tels spams dans la principale hiérarchie francophone sont donnés dans la documentation du forum). Les diverses hiérarchies possédant des critères différents pour identifier et annuler les articles de spam, il existe une certaine incertitude quant aux traitements qui peuvent être appliqués aux spams diffusés simultanément dans plusieurs de ces hiérarchies. Une règle particulièrement simple décide du sort des escroqueries manifestes, c'est-à-dire des articles proposant de « gagner de l'argent rapidement et sans rien faire » (habituellement appelés « MMF », de l'anglais « Make money fast » - « gagnez de l'argent rapidement ») : ces articles peuvent être annulés immédiatement par n'importe quel utilisateur.

Les actions des usenautes spécialisés dans la lutte contre le spam donnent souvent lieu à des accusations de censure et de cabale.

Depuis peu, le terme général de « spamposting » est parfois utilisé pour désigner le spam apparaissant dans les blogs, forums, livre d'or, etc.

Par des fenêtres intruses

Le « Messenger spam » est le spam par messagerie instantanée, ou Spim.

Par systèmes vocaux

Le développement de la voix sur réseau IP (téléphonie par Internet) fait craindre l'arrivée prochaine sur nos combinés d'un nouveau type de spam, le spam vocal, baptisé « SpIT » (Spam over Internet Telephony). En effet, des systèmes comme Skype voient déjà une part notable des appels être d'origine non sollicitée, même s'il s'agit encore de contacts personnels plutôt que de sollicitations commerciales.

Par SMS

Le nombre de SMS de type spam est en forte augmentation. Début 2009, trois mois après l'ouverture du service, 190 000 signalements avaient été transmis au 33700, le numéro mis en place en France pour lutter contre ce type de spam[27]. Le principe est en général d'inciter le destinataire du message à rappeler un numéro Audiotel surtaxé (préfixé en « 0899 »)[27].

Ping call

Une autre forme de spam est apparue fin 2009, appelée « ping call »[28] : étant appelée par un numéro surtaxé qui ne laisse pas le temps de décrocher (une seule sonnerie), la victime rappelle en fait une boîte vocale, facturée entre 1 et 3 euros[29].

En , le 33700 a été élargi au spams vocaux avec le même principe de signalement. Ainsi, en France, si un consommateur reçoit un appel ou un message douteux, l’incitant à rappeler un numéro surtaxé, il peut envoyer au 33700 la mention « spam vocal + le numéro d’appel » pour réaliser un signalement.

Référencement abusif

Optimisation abusive des techniques de référencement destinée aux robots d'indexation de moteur de recherche qui consiste à modifier des pages web en utilisant des mots-clés d'une façon abusive pour améliorer le classement dans les moteurs de recherche.

Parmi les techniques utilisées :

- La manipulation des mots clés consistant à ajouter une longue liste de mots souvent recherchés (comme « sexe ») répétitivement dans une page (« sexe à UneVille », « sexe à UneAutreVille », « sexe à EncoreUneAutreVille », « sexe à UnVillageTropPetitPourÊtreUneVille », et toute autre variation possible) pour apparaître immédiatement si on fait une recherche avec ces mots. Parfois une page ne contient que les résultats d'une recherche, mis sur le web pour être trouvé et classé par les moteurs de recherche et affiché aux usagers cherchant avec les mêmes mots.

- Le bourrage de mots clés populaires, dissimulés au visiteur mais pas au robot, soit en les imprimant blanc sur fond blanc, ou en utilisant la police de caractères la plus petite, ou encore en les utilisant en lignes « commentaire » et « méta » qui ne sont pas affichées à l'usager, ou encore en changeant le contenu de la page après que le logiciel « robot » ou « araignée » l'a lu ou en modifiant le serveur pour envoyer une page au moteur de recherche et une autre aux usagers ordinaires.

- Le spam de liens consiste à mettre les liens vers un site qu'on veut promouvoir dans autant d'autres sites externes que possible, incluant les forums publics et les pages de commentaires d'autres sites.

- Une ferme de liens (« link farm ») est un site hébergeant des listes de liens vers tous les autres sites qu'on contrôle pour améliorer le classement de ces derniers en les faisant apparaître populaires. Google compte notamment la quantité et l'importance des liens vers un site pour déterminer l'importance du site (le PageRank). Parfois on construit aussi les sites multiples (simulant des sites indépendants et pas simplement des sous domaines du même site) avec presque le même contenu ; chacun contient un tas de liens vers tous les autres pour améliorer leurs classements.

- La technique de « bombardement Google » en sa forme originale consiste à placer des hyperliens vers George W. Bush avec des phrases comme « l'idiot du monde » dans autant de sites web que possible. La destination de cet hyperlien est normalement un site externe (dans cet exemple, la page de Bush). Si ce genre de lien figure dans un assez grand nombre de pages web, une recherche pour « l'idiot du monde » va diriger l'usager immédiatement sur Bush, peu importe s'il désire ça et peu importe si ces mots figurent sur son site ou pas.

- Une autre variation est le « spam d'affiliation » où une compagnie paye pour chaque visiteur ou chaque client envoyé par des liens affichés par des autres, du genre « affiliez-vous et devenez riche, mettez un lien vers

www.arnaqueur.porno.exemple.comet pour chaque victime qui nous donne tous ses numéros de carte de crédit nous vous donnons un sou ». Les liens venant de ces programmes d'affiliation contiennent le code d'identification d'un affilié de façonwww.arnaquer.porno.exemple.com/donnemoiargent?MonsieurLeSpammeurpour faire savoir qui doit être payé pour avoir posté tous ces liens partout.

Les opérateurs de sites de recherche comme Google cherchent en permanence des moyens de détecter ce genre de choses et les rendre plus difficiles à utiliser effectivement. Par exemple, un nombre excessif de liens provenant de « fermes » comme «www.ferme-aux-liens-inutiles.spam.exemple.com, peut se solder par une diminution de la pertinence attribuée au site pointé, ce qui est l'effet inverse de celui recherché initialement.

Dans les blogs

La présence de liens vers un site web est un critère important de classement dans les moteurs de recherche. Afin d'augmenter artificiellement le nombre de liens pointant vers leurs sites, certains créent des blogs, ou mettent des messages de commentaires dans des blogs préexistants, uniquement pour ajouter des liens vers un ou plusieurs sites web à promouvoir.

L'automatisation de ce genre de pollution a mené plusieurs logiciels de blog à introduire des contrôles (CAPTCHA) qui rendent cette automatisation par une machine plus complexe à réaliser.

Sur les wikis

De nombreux expéditeurs de spam ou publicitaires ajoutent des liens vers leurs sites sur des wikis, en particulier ceux modifiables par des personnes non inscrites, comme Wikipédia. En réponse, certains wikis mettent en place des listes noires (liens interdits) ou l'obligation (sauf éventuellement pour les membres inscrits depuis suffisamment de temps) de passer un CAPTCHA pour ajouter un lien vers un autre site lors de la modification d'une page.

Impacts du spam

Le spam représente tout d'abord un coût direct pour les entreprises, organisations et particuliers, sous forme de consommation électrique, donc notamment d'émissions de gaz à effet de serre, et d'utilisation d'équipements informatiques. La mise en œuvre de filtres anti-spam par les fournisseurs de messagerie constitue un coût supplémentaire, qui peut atteindre quelques euros par mois et par client[30]. Les destinataires de spam, enfin, peuvent perdre jusqu'à plusieurs jours par an en traitement des faux positifs (vérification de la boîte spam, par exemple) et faux négatifs (spam étant passé outre les filtres)[30]. En outre, les risques liés aux logiciels malveillants représentent un surcoût potentiel difficile à chiffrer[30].

Le coût « indirect » du spam est de nature sociale. Il s'agit d'une part de la baisse de la bonne volonté et du moral des utilisateurs, due à la frustration. D'autre part, la responsabilité des entreprises de service informatique est en jeu, lorsqu'elles ne parviennent pas à éliminer efficacement le spam[30].

Impacts environnementaux

Le spam se traduit par une hausse significative de la consommation électrique des réseaux et serveurs informatiques.

Selon une étude de l'éditeur de logiciels McAfee[31], en 2008, environ 62 000 milliards de messages indésirables ont consommé une quantité d’énergie (électrique) équivalente pour sa production à l’émission de 17 millions de tonnes de CO2, soit 0,2 % des émissions mondiales de gaz à effet de serre (GES) ou l'équivalent des émissions de 3,1 millions de voitures. Les 33 milliards de kWh ainsi gaspillés correspondent à 4 GW de puissance, soit l'équivalent de quatre centrales électriques modernes[31].

Près de la moitié (52 %) de cette énergie est consommée à l’ouverture et au tri du spam par l’utilisateur (18 milliards de kWh par an), alors que la circulation de l'émetteur au récepteur ne consomme « que » 2 % de toute l’électricité dépensée par le réseau Internet[31]. Chaque usager professionnel d'Internet a ainsi émis indirectement, en 2008, 131 kg d’équivalent CO2 par l'utilisation du courrier électronique, dont environ 22 % (29 kg) à cause des spams.

Enfin, les filtres anti-spam représentent 16 % de l'énergie perdue (5,5 milliards de kWh par an), une faible proportion du gaspillage total, ce à quoi il faut ajouter 27 % correspondant à la gestion des « faux positifs »[31].

Moyens de lutte

Pour les particuliers

La lutte contre le spam s'articule autour de quelques grands axes :

- en restant anonyme, par exemple en évitant de communiquer son adresse de courrier électronique ou en la maquillant ;

- en compliquant l'envoi de messages en masse, par exemple en demandant de saisir un code de confirmation ;

- en triant les messages reçus pour séparer le spam des messages légitimes ;

- en signalant les messages reçus à des organismes pouvant les combattre ;

- en identifiant et en condamnant les polluposteurs ;

- en installant des logiciels anti-spam.

Blocage des spams en amont

Le , aux États-Unis, un fournisseur d'accès a bloqué l’hébergeur californien McColo Inc (l'un des premiers pourvoyeurs de messages indésirables, l'autre étant le réseau de PC zombies Srizbi) ; le volume de spam mondial a chuté de 70 % le lendemain pour néanmoins ensuite remonter en deux mois au niveau antérieur[31].

Alan Ralsky, un hacker américain auto-proclamé « Parrain du spam », a été condamné en 2009 à quatre ans de prison pour avoir créé un réseau de PC zombies[32].

En 2018, Google travaille avec un outil d'intelligence artificielle (AI) pour bloquer les spams les plus difficiles à identifier[33].

Aspects juridiques

Dans l'Union européenne

La directive du relative à la protection des personnes physiques à l'égard du traitement des données à caractère personnel et à la libre circulation de ces données[34] prévoit que les données à caractère personnel doivent être traitées loyalement et licitement, avec le consentement clair de la personne concernée. Ces données ne peuvent être collectées que pour des finalités déterminées et explicites.

La directive du 12 juillet 2002 sur la protection de la vie privée dans le secteur des communications électroniques précise l'interdiction d'envoi de messages commerciaux non sollicités en instaurant le principe dit de l'« opt-in » : un opérateur doit obtenir le consentement du destinataire avant de lui envoyer des messages commerciaux.

En France

Le principe introduit par la directive européenne a été transposé en France par la loi du 21 juin 2004 pour la confiance dans l’économie numérique et figure désormais à l'article L.34-5[35] du code des postes et des communications électroniques, repris à l'article L.121-20-5[36] du code de la consommation :

« Est interdite la prospection directe au moyen d'un automate d'appel, d'un télécopieur ou d'un courrier électronique utilisant, sous quelque forme que ce soit, les coordonnées d'une personne physique qui n'a pas exprimé son consentement préalable à recevoir des prospections directes par ce moyen. »

La Commission nationale de l'informatique et des libertés (CNIL) indique qu'un formulaire doit demander le consentement d'une personne à l'envoi de messages commerciaux à son adresse ; la case correspondante ne doit pas être pré-cochée[37]. Même si le message est envoyé de manière légale, le courrier de prospection doit proposer au destinataire un moyen simple de refuser toute utilisation ultérieure de ses coordonnées. La formation contentieuse de la Commission a prononcé une sanction pécuniaire de 20 000 euros le , à l'encontre d'une société qui utilisait les numéros de téléphone des internautes, contenus dans des petites annonces diffusées en ligne[38]. La délibération relève quatre manquements à la Loi informatique et libertés commis par la société D.S.E. France : absence de consentement des prospects ; absence des mentions légales relatives à l'identité du responsable de la collecte et de ses finalités ; absence des mentions légales relatives au droit d'opposition, d’accès ou de rectification de la collecte ; absence de prise en compte des plaintes adressées par les prospects aux responsables de la société D.S.E. France.

La récupération des adresses électroniques (sur le web, sur des forums de discussion) de manière automatique est elle-même interdite. L'article 226-18-1[39] du code pénal, introduit par une loi du , punit de cinq ans d'emprisonnement et de 300 000 euros d'amende un « traitement de données à caractère personnel concernant une personne physique malgré l'opposition de cette personne, lorsque ce traitement répond à des fins de prospection, notamment commerciale ». Même pour des faits antérieurs à la loi du , la cour de cassation avait déjà confirmé[40] l'interdiction d'utiliser des robots collecteurs d'adresses électroniques en se basant sur l'article 226-18[39] du code pénal, qui réprime « le fait de collecter des données par un moyen frauduleux, déloyal ou illicite, ou de procéder à un traitement d'informations nominatives malgré l'opposition de la personne ».

Aux États-Unis

Les États-Unis ont développé une législation anti-spam au niveau d'un grand nombre d'États ainsi qu'au niveau fédéral (CAN-SPAM Act du ). Le mécanisme est celui de l'opt-out, c’est-à-dire que le destinataire de messages commerciaux doit avoir la possibilité de demander à ne plus recevoir ces messages, alors que le système européen, plus restrictif pour les auteurs de messages commerciaux, exige un consentement a priori du destinataire (opt in).

Spam et piratage

Techniquement, l'envoi de courriel en masse demande des ressources importantes. Les spammeurs n'en disposent pas forcément, et ils souhaitent en outre masquer ou effacer les traces de leur activité frauduleuse. Pour cela, ils attaquent très couramment des machines tierces, notamment pour les transformer en machines zombies. En France, il est donc fréquent que, du point de vue juridique, les expéditeurs de spam tombent également sous le coup des articles 323-1 et suivants du code pénal, qui punissent « le fait d'accéder ou de se maintenir, frauduleusement, dans tout ou partie d'un système de traitement automatisé de données »[41].

Notes et références

- « pourriel », Grand Dictionnaire terminologique, Office québécois de la langue française (consulté le ).

- Ce terme recommandé au Québec par l'OQLF est un mot-valise composé avec les mots poubelle et courriel[1].

- « Polluriel », Grand Dictionnaire terminologique, Office québécois de la langue française (consulté le ).

- (en) SPAM® Brand History « Copie archivée » (version du 23 juillet 2018 sur Internet Archive) - SPAM.com

- (en) SPAM® Brand and the Internet, SPAM.com

- (fr) Alerte au spam ! de Pierre Dac, Association Enseignement Public & Informatique, .

- (en) Is this Spam Spam ?, eRepublik.

- (en) Monty Python - Spam, YouTube [vidéo].

- (en) « Spam - the Net Term », h2g2.com, .

- (en) What does the word "Ham" mean, in the context of anti-spam?, SpamAssassin

- Hubert d'Erceville , « Changer le spam en pourriel, il n'en est pas question ! », 01 Informatique, n° 1790, 20 décembre 2004.

- (de) Spam feiert 30. Geburtstag, heise online (trentième anniversaire du spam), 3 mai 2008

- (en) Opening Pandora's In-Box, LA Times, 11 mai 2003.

- (en) Reaction to the DEC Spam of 1978, templetons.com

- (en) Brian Krebs, « Cyberheist Smokescreen: Email, Phone, SMS Floods », sur KrebsonSecurity.com, (consulté le ).

- (en) John Leyden, « 30 years of Spam - and we ain't finished yet », The Register, .

- Dimitri Perret, « 10 ans de spam : l'ère du phishing ciblé », Vade Secure, (consulté le ).

- 95 % des messages échangés en France sont des spams, ZDNet, 27 décembre 2006.

- Rapport Microsoft sur les données de sécurité, volume 6 (juillet à décembre 2008), Microsoft, 2008, p. 12 [PDF].

- Symantec : 90,4 % des emails reçus sont du spam, Clubic, 28 mai 2009.

- (en) Spam Survey, Agence européenne chargée de la sécurité des réseaux et de l'information, 16 décembre 2009.

- (en) Darren Waters, « Spam overwhelms e-mail messages », BBC News, (consulté le ).

- Stéphane Manhes, « Statistiques sur les spams et le phishing, les virus et ransomwares et les publicités », Altospam, (consulté le ).

- (en) « Spam and Phishing Statistics Report Q1-2014 », Kaspersky, q1 2014 (consulté le ).

- (en) « Spam email levels at 12-year low », BBC News, (consulté le ).

- (en) « Bill Gates 'most spammed person' », BBC News, .

- « Spam SMS : 190.000 signalements transmis au 33700 en trois mois », Numerama, (consulté le ).

- « Une escroquerie au "ping call" fait des milliers de victimes », sur journaldunet.com, .

- « Des milliers d'abonnés à Orange victimes d'une arnaque », Le Parisien, .

- Nathalie Dagorn, « Sensibilisation aux coûts et conséquences du spam », Terminal, OpenEdition Journals, no 105 « Technologies et usages de l'anonymat sur Internet », (ISSN 0997-5551, DOI 10.4000/terminal.1897, lire en ligne, consulté le ).

- (en) ICF International, The Carbon Footprint of Email Spam Report, McAfee, 2009 [PDF].

- (en) Tom Leonard, « 'Godfather of spam' jailed for four years », The Telegraph, .

- Emmanuel Ghesquier, « Gmail utilise l'IA pour lutter contre le spam », sur Presse-Citron, (consulté le ).

- Directive 95/46/CE du 24 octobre 1995, EUR-Lex.

- Article L34-5 du Code des postes et des communications électroniques, Légifrance.

- Article L121-20-5 du Code de la consommation, Légifrance.

- Spam : les règles d'or de la prospection par courrier électronique, CNIL.

- Marc Rees, « La CNIL inflige 20 000 euros de sanction pour des spams par SMS », Next INpact, .

- Article 226-18-1 du Code pénal, Légifrance.

- Cour de cassation, chambre criminelle, 14 mars 2006, N° de pourvoi : 05-83423, pour des faits datant de 2002 et 2003., Légifrance.

- Article 323-1 et suivants du Code Pénal, sur Légifrance.

Annexes

Articles connexes

Variantes de spam

- Canular informatique (« hoax » en anglais)

- Splog

- Hameçonnage

- Fraude 4-1-9

- Messenger Spam, spam ciblant la messagerie Windows

- Spim, spam ciblant les messageries instantanées

Culture informatique générale

Contre-mesures anti-spam à l'usage des destinataires

- Signal Spam, site de référence français sur le signalement du Spam (en lien avec des pouvoirs publics)

- Do not call list (en)

- SpamCop, site de signalement de Spam

Contre-mesures anti-spam pour webmasters

Liens externes

- Signal Spam, plate-forme nationale de signalement des spams en France

- SpamSquad, portail officiel belge de la lutte contre le spam