Réseau bitcoin

Le réseau bitcoin est un réseau de paiement pair-à-pair qui fonctionne sur un protocole cryptographique. Les utilisateurs envoient et reçoivent des bitcoins, les unités monétaires, en diffusant des messages signés numériquement sur le réseau à l'aide d'un logiciel de portefeuille de crypto-monnaie bitcoin. Les transactions sont enregistrées dans une base de données publique distribuée et répliquée connue sous le nom de blockchain, avec un consensus obtenu par un système de preuve de travail appelé minage. Satoshi Nakamoto, le concepteur du bitcoin, a affirmé que la conception et le codage du bitcoin avaient commencé en 2007. Le projet a été publié en 2009 en tant que logiciel open source.

Le réseau nécessite une structure minimale pour partager les transactions. Un réseau décentralisé ad hoc de volontaires est suffisant. Les messages sont diffusés sur la base du best effort et les nœuds peuvent quitter et rejoindre le réseau à volonté. Lors de la reconnexion, un nœud télécharge et vérifie de nouveaux blocs à partir d'autres nœuds pour compléter sa copie locale de la blockchain[2] - [3].

Transactions

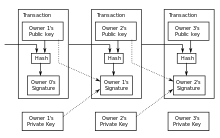

Un bitcoin est défini par une séquence de transactions signées numériquement qui a commencé avec la création du bitcoin, en tant que récompense globale. Le propriétaire d'un bitcoin le transfère en le transférant numériquement au propriétaire suivant à l'aide d'une transaction bitcoin, un peu comme endosser un chèque bancaire traditionnel. Un bénéficiaire peut examiner chaque transaction précédente pour vérifier la chaîne de propriété. Contrairement aux endossements de chèques traditionnels, les transactions en bitcoins sont irréversibles, ce qui élimine le risque de fraude par rétrofacturation.

Bien qu'il soit possible de gérer les bitcoins individuellement, il serait difficile d'exiger une transaction distincte pour chaque bitcoin d'une transaction. Les transactions sont donc autorisées à contenir plusieurs entrées et sorties, permettant aux bitcoins d'être divisés et combinés. Les transactions courantes auront soit une entrée unique provenant d'une transaction précédente plus importante, soit plusieurs entrées combinant des montants plus petits, et une ou deux sorties : une pour le paiement et une renvoyant la monnaie, le cas échéant, à l'expéditeur. Toute différence entre les montants totaux d'entrée et de sortie d'une transaction revient aux mineurs en tant que frais de transaction[2].

Minage

Pour former un serveur d'horodatage distribué en tant que réseau peer-to-peer, bitcoin utilise un système de preuve de travail[3]. Ce travail est souvent appelé minage de bitcoins.

Lors du minage, la quasi-totalité de la puissance de calcul du réseau Bitcoin est utilisée pour résoudre des tâches cryptographiques, la preuve de travail. Leur but est de s'assurer que la génération de blocs valides implique un certain effort, de sorte qu'une modification ultérieure de la chaîne de blocs, comme dans le scénario d'attaque à 51 %, puisse être pratiquement exclue. En raison de la difficulté, les mineurs forment des pools de minage pour obtenir des paiements malgré ces exigences élevées en matière de puissance, les déploiements de matériel coûteux et/ou le matériel sous leur propre contrôle. La plus grande proportion de pools de minage est basée en Chine, qui est également le lieu où sont basés la plupart des mineurs de la crypto-monnaie soit environ 75% de la puissance de calcul[4].

Exiger une preuve de travail pour accepter un nouveau bloc dans la blockchain était l'innovation clé de Satoshi Nakamoto. Le processus d'extraction consiste à identifier un bloc qui, lorsqu'il est haché deux fois avec SHA-256, donne un nombre inférieur à la cible de difficulté donnée. Alors que le travail moyen requis augmente en proportion inverse de la difficulté cible, un hachage peut toujours être vérifié en exécutant un seul tour de double SHA-256.

Pour le réseau d'horodatage bitcoin, une preuve de travail valide est trouvée en incrémentant un nonce jusqu'à ce qu'une valeur soit trouvée qui donne au hachage du bloc le nombre requis de bits zéro en tête. Une fois que le hachage a produit un résultat valide, le bloc ne peut plus être modifié sans refaire le travail. Au fur et à mesure que les blocs ultérieurs sont enchaînés après celui-ci, le travail de modification du bloc inclurait de refaire le travail pour chaque bloc suivant. S'il y a un écart dans le consensus, un fork de blockchain peut se produire.

Le consensus majoritaire dans le bitcoin est représenté par la chaîne la plus longue, qui a nécessité le plus d'efforts pour être produite. Si la majorité de la puissance de calcul est contrôlée par des nœuds honnêtes, la chaîne honnête se développera plus rapidement et dépassera toutes les chaînes concurrentes. Pour modifier un bloc passé, un attaquant devrait refaire la preuve de travail de ce bloc et de tous les blocs qui le suivent, puis surpasser le travail des nœuds honnêtes. La probabilité qu'un attaquant plus lent rattrape diminue de façon exponentielle à mesure que des blocs ultérieurs sont ajoutés[3].

Pour compenser l'augmentation de la vitesse matérielle et l'intérêt variable pour l'exécution des nœuds au fil du temps, la difficulté de trouver un hachage valide est ajustée environ toutes les deux semaines. Si les blocs sont générés trop rapidement, la difficulté augmente et davantage de hachages sont nécessaires pour créer un bloc et générer de nouveaux bitcoins[3].

Difficulté et pools de minage

_%E2%80%93_Mining_pool_distributions_of_Bitcoin_blockchain.webp.png.webp)

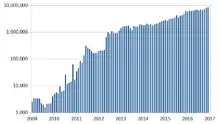

L'extraction de Bitcoin est une entreprise compétitive. Une « course aux armements » a été observée à travers les différentes technologies de hachage qui ont été utilisées pour miner les bitcoins : unités centrales de traitement (CPU) de base, unités de traitement graphique (GPU) haut de gamme, matrices de portes programmables sur le terrain (FPGA) et application- des circuits intégrés spécifiques (ASIC) ont tous été utilisés, chacun réduisant la rentabilité de la technologie la moins spécialisée. Les ASIC spécifiques au bitcoin sont désormais la principale méthode d'extraction de bitcoin et ont dépassé la vitesse du GPU jusqu'à 300 fois. La difficulté dans le processus d'extraction implique l'auto-ajustement à la puissance d'extraction accumulée du réseau. Alors que les bitcoins sont devenus plus difficiles à exploiter, les entreprises de fabrication de matériel informatique ont vu leurs ventes de produits ASIC haut de gamme augmenter[5].

La puissance de calcul est souvent regroupée ou « mise en commun » pour réduire la variance des revenus des mineurs. Les plates-formes minières individuelles doivent souvent attendre de longues périodes pour confirmer un bloc de transactions et recevoir le paiement. Dans un pool, tous les mineurs participants sont payés chaque fois qu'un serveur participant résout un bloc. Ce paiement dépend de la quantité de travail qu'un mineur individuel a fourni pour aider à trouver ce bloc[6].

Sources d'énergie et consommation

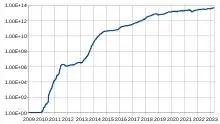

En 2013, Mark Gimein a estimé la consommation d'électricité à environ 40,9 mégawatts (982 mégawattheures par jour)[8]. En 2014, Hass McCook estimait 80,7 mégawatts (80 666 kW). À partir de 2015, The Economist a estimé que même si tous les mineurs utilisaient des installations modernes, la consommation combinée d'électricité serait de 166,7 mégawatts (1,46 térawattheures par an)[9]. L'indice de consommation d'électricité de Cambridge Bitcoin estime que la consommation d'énergie du réseau bitcoin est passée de 1,95 térawattheures par an à la fin de 2014 à 77,1 térawattheures par an à la fin de 2019[7].

Cherchant à réduire les coûts d'électricité, certains mineurs de bitcoins se sont installés dans des endroits comme l'Islande où l'énergie géothermique est bon marché et où le refroidissement de l'air arctique est gratuit[10]. Les mineurs chinois de bitcoins sont connus pour utiliser l'énergie hydroélectrique au Tibet pour réduire les coûts d'électricité[11]. Les entreprises nord-américaines utilisent le gaz échoué comme source d'énergie rentable pour l'extraction de bitcoins[12]. Dans l'ouest du Texas, le vent alimente l'extraction de bitcoins[13]. En avril 2021, au moins un tiers de l'extraction de Bitcoin était alimentée au charbon dans la région chinoise du Xinjiang[14].

Une étude de 2021 a révélé que les émissions de carbone provenant de l'exploitation minière de Bitcoin en Chine - où la majorité de l'algorithme de preuve de travail qui a généré de la valeur économique a été calculée avant la mi-2021[15] - s'étaient accélérées rapidement à la fin des années 2010, sont largement alimentées par des sources non renouvelables et devrait dépasser les émissions annuelles totales de pays comme l'Italie et l'Espagne en 2016, interférant avec les engagements internationaux d'atténuation du changement climatique[16] - [17]. Il a également été constaté qu'en 2021, l'extraction de bitcoins consommait plus d'énergie que le pays de la Nouvelle-Zélande[18]. Une interdiction chinoise formelle des opérations d'extraction de crypto-monnaie en mai 2021 - réitérée en septembre et en novembre - a entraîné le déplacement d'une grande majorité d'équipements miniers hors de Chine. Pourtant, jusqu'à 20% de « tous les mineurs de bitcoins du monde restent en Chine. C'est bien loin de son sommet d'environ 65% à 75% du marché mondial »[15]. En décembre 2021, le hashrate mondial avait pour la plupart retrouvé un niveau antérieur à la répression chinoise, avec une part accrue de la puissance minière totale provenant des États-Unis (35,4 %), du Kazakhstan (18,1 %) et de la Russie (11 %)[19].

Processus

Un aperçu approximatif du processus d'extraction de bitcoins implique que [3]:

- Les nouvelles transactions sont diffusées à tous les nœuds.

- Chaque nœud mineur collecte de nouvelles transactions dans un bloc.

- Chaque nœud mineur travaille à trouver un code de preuve de travail pour son bloc.

- Lorsqu'un nœud trouve une preuve de travail, il diffuse le bloc à tous les nœuds.

- Les nœuds récepteurs valident les transactions qu'ils détiennent et n'acceptent que si toutes sont valides.

- Les nœuds expriment leur acceptation en se déplaçant pour travailler sur le bloc suivant, en incorporant le hachage du bloc accepté.

Bitcoins minés

Par convention, la première transaction d'un bloc est une transaction spéciale qui produit de nouveaux bitcoins appartenant au créateur du bloc. C'est l'incitation pour les nœuds à prendre en charge le réseau[2]. Il fournit le moyen de mettre de nouveaux bitcoins en circulation. La récompense pour l'exploitation minière est réduite de moitié tous les 210 000 blocs. Il a commencé à 50 bitcoins, est tombé à 25 fin 2012 et à 12,5 bitcoins en 2016. La réduction de moitié la plus récente, survenue en mai 2020 (avec le numéro de bloc 630 000), a réduit la récompense de bloc à 6,25 bitcoins. Ce processus de réduction de moitié est programmé pour se poursuivre au maximum 64 fois avant que la création de nouveaux coins ne cesse[20].

Sécurité

Diverses attaques potentielles sur le réseau bitcoin et son utilisation comme système de paiement, réelles ou théoriques, ont été envisagées. Le protocole bitcoin comprend plusieurs fonctionnalités qui le protègent contre certaines de ces attaques, telles que les dépenses non autorisées, les doubles dépenses, la contrefaçon de bitcoins et la falsification de la blockchain. D'autres attaques, telles que le vol de clés privées, nécessitent une attention particulière de la part des utilisateurs[21] - [22].

Dépenses non autorisées

Les dépenses non autorisées sont atténuées par la mise en œuvre par Bitcoin de la cryptographie à clé publique-privée. Par exemple, lorsqu'Alice envoie un bitcoin à Bob, Bob devient le nouveau propriétaire du bitcoin. Eve, observant la transaction, pourrait vouloir dépenser le bitcoin que Bob vient de recevoir, mais elle ne peut pas signer la transaction sans connaître la clé privée de Bob[22].

Dépenses doublées

Un problème spécifique qu'un système de paiement sur Internet doit résoudre est la double dépense, dans laquelle un utilisateur paie le même coin à deux destinataires différents ou plus. Un exemple d'un tel problème serait si Eve envoyait un bitcoin à Alice et envoyait plus tard le même bitcoin à Bob. Le réseau bitcoin protège contre les doubles dépenses en enregistrant tous les transferts de bitcoins dans un registre (la blockchain) visible par tous les utilisateurs, et en s'assurant que tous les bitcoins transférés n'ont pas été dépensés auparavant[22]:4.

Situation de compétition

Si Eve propose de payer un bitcoin à Alice en échange de biens et signe une transaction correspondante, il est toujours possible qu'elle crée également une transaction différente en même temps qu'elle envoie le même bitcoin à Bob. Selon les règles, le réseau n'accepte qu'une seule des transactions. C'est ce qu'on appelle une situation de compétition, car il y a une course dont la transaction sera acceptée en premier. Alice peut réduire le risque de situation de compétition en stipulant qu'elle ne livrera pas la marchandise tant que le paiement d'Eve à Alice n'apparaîtra pas dans la blockchain[23].

Une situation de compétence variante (qui a été appelée une attaque Finney en référence à Hal Finney) nécessite la participation d'un mineur. Au lieu d'envoyer les deux demandes de paiement (pour payer Bob et Alice avec les mêmes coins) au réseau, Eve n'émet que la demande de paiement d'Alice au réseau, tandis que le complice essaie de miner un bloc qui inclut le paiement à Bob au lieu d'Alice. Il y a une probabilité positive que le mineur escroc réussisse avant le réseau, auquel cas le paiement à Alice sera rejeté. Comme pour la situation de compétition ordinaire, Alice peut réduire le risque d'attaque Finney en attendant que le paiement soit inclus dans la blockchain[24].

Modification de l'historique

Chaque bloc ajouté à la blockchain, en commençant par le bloc contenant une transaction donnée, est appelé une confirmation de cette transaction. Idéalement, les commerçants et les services qui reçoivent un paiement en bitcoin devraient attendre qu'au moins une confirmation soit distribuée sur le réseau, avant de supposer que le paiement a été effectué. Plus le commerçant attend de confirmations, plus il est difficile pour un attaquant d'inverser avec succès la transaction dans une blockchain, à moins que l'attaquant ne contrôle plus de la moitié de la puissance totale du réseau, auquel cas il s'agit d'une attaque à 51 %[25].

Désanonymisation des clients

La désanonymisation est une stratégie d'exploration de données dans laquelle les données anonymes sont croisées avec d'autres sources de données pour ré-identifier la source de données anonymes. Parallèlement à l'analyse des graphiques de transaction, qui peut révéler des connexions entre les adresses bitcoin (pseudonymes)[21] - [26], il existe une attaque possible qui lie le pseudonyme d'un utilisateur à son adresse IP[27]. Si le pair utilise Tor, l'attaque inclut une méthode pour séparer le pair du réseau Tor, le forçant à utiliser sa véritable adresse IP pour toute autre transaction. L'attaque utilise des mécanismes bitcoin de relais d'adresses de pairs et de protection anti-DoS. Le coût de l'attaque sur l'ensemble du réseau bitcoin est inférieur à 1 500 € par mois[27].

Vérification du paiement

Chaque mineur peut choisir quelles transactions sont incluses ou exclues d'un bloc[28]. Un plus grand nombre de transactions dans un bloc n'équivaut pas à une plus grande puissance de calcul nécessaire pour résoudre ce bloc[28].

Lors de la réception d'une nouvelle transaction, un nœud doit la valider : en particulier, vérifier qu'aucune des entrées de la transaction n'a été dépensée auparavant. Pour effectuer cette vérification, le nœud doit accéder à la blockchain. Tout utilisateur qui ne fait pas confiance à ses voisins du réseau doit conserver une copie locale complète de la blockchain, afin que toute entrée puisse être vérifiée.

Comme indiqué dans le livre blanc de Nakamoto, il est possible de vérifier les paiements en bitcoins sans exécuter un nœud de réseau complet (vérification simplifiée des paiements, SPV). Un utilisateur n'a besoin que d'une copie des en-têtes de bloc de la chaîne la plus longue, qui sont disponibles en interrogeant les nœuds du réseau jusqu'à ce qu'il soit évident que la chaîne la plus longue a été obtenue ; ensuite, récupérez la branche de l' arborescence Merkle reliant la transaction à son bloc. Lier la transaction à un endroit de la chaîne démontre qu'un nœud de réseau l'a acceptée, et les blocs ajoutés après lui établissent davantage la confirmation[2].

Données dans la blockchain

Bien qu'il soit possible de stocker n'importe quel fichier numérique dans la blockchain, plus la taille de la transaction est importante, plus les frais associés augmentent. Plus il y a d'informations stockées sur chaque bloc, plus d'informations sont stockées sur les nœuds, créant potentiellement un « gonflement de la blockchain »[29]. Des données ont été cachées dans la chaîne de blocs depuis le début[30]. Le premier bloc de la blockchain Bitcoin, connu sous le nom de "Genesis Block", contient un titre de journal célèbre qui peut faire allusion à la mission de Bitcoin[31]. Divers éléments ont été intégrés, notamment des URL vers des sites Web, une image d'art ASCII de Ben Bernanke, du matériel provenant des télégrammes de Wikileaks, des prières de mineurs de bitcoin et le livre blanc original sur le bitcoin. D'autres informations importantes sont également stockées dans la blockchain. Dans Blockchain: Insights You Need from Harvard Business Review, Tapscott, Lakhani et Iansiti déclarent : « Avec la blockchain, nous pouvons imaginer un monde dans lequel les contrats sont intégrés dans un code numérique et stockés dans des bases de données transparentes et partagées, où ils sont protégés contre la suppression, falsification et révision. Les intermédiaires comme les avocats, les courtiers et les banquiers pourraient ne plus être nécessaires. Les individus, les organisations, les machines et les algorithmes effectueraient librement des transactions et interagiraient les uns avec les autres avec peu de friction"[32].

La quantité et le type de données stockées dans chaque bloc sont protégés par cryptographie. Comme il n'y a pas d'autorité centrale, personne ne peut vous retirer votre dossier, en restreindre l'accès ou y apporter des modifications par souci de censure. Le hachage du fichier est conservé dans le registre. Le stockage décentralisé basé sur le cloud pour la blockchain rend la transmission et le transfert de données plus sûrs. Les fichiers sont cryptés avec des clés privées, ce qui empêche toute personne sans clé d'accéder au fichier[33].

Activité criminelle

L'utilisation du bitcoin par les criminels a attiré l'attention des régulateurs financiers, des organes législatifs, des forces de l'ordre et des médias[34]. Le FBI a préparé une évaluation du renseignement[35], la SEC a émis un avertissement pointu sur les plans d'investissement utilisant des monnaies virtuelles[34], et le Sénat américain a tenu une audience sur les monnaies virtuelles en novembre 2013[36].

Plusieurs organes de presse ont affirmé que la popularité des bitcoins dépend de la capacité à les utiliser pour acheter des biens illégaux[37] - [38]. En 2014, des chercheurs de l'Université du Kentucky ont trouvé « des preuves solides que les passionnés de programmation informatique et les activités illégales suscitent l'intérêt pour le bitcoin et trouvent un soutien limité ou inexistant pour les motifs politiques et d'investissement »[39].

Marchés noirs

Un chercheur de l'Université Carnegie Mellon a estimé qu'en 2012, 4,5% à 9% de toutes les transactions sur toutes les bourses du monde concernaient le commerce de la drogue sur un seul marché de la drogue sur le dark web, Silk Road[40]. La pornographie juvénile, le meurtre contre rémunération[41], et les armes seraient également disponibles sur les sites du marché noir qui vendent en bitcoin. En raison de la nature anonyme et du manque de contrôle central sur ces marchés, il est difficile de savoir si les services sont réels ou s'ils essaient simplement de prendre les bitcoins.

Plusieurs marchés noirs du deep web ont été fermés par les autorités. En octobre 2013, Silk Road a été fermée par les forces de l'ordre américaines[42] - [43], entraînant une diminution à court terme de la valeur du bitcoin[44]. En 2015, le fondateur du site a été condamné à la prison à vie[45]. Des sites alternatifs ont été bientôt disponibles et, début 2014, l'Australian Broadcasting Corporation a signalé que la fermeture de Silk Road avait peu d'impact sur le nombre d'Australiens vendant de la drogue en ligne, qui avait en fait augmenté. Début 2014, les autorités néerlandaises ont fermé Utopia, un marché de produits illégaux en ligne, et saisi 900 bitcoins. Fin 2014, une opération policière conjointe a vu les autorités européennes et américaines saisir des bitcoins et fermer 400 sites du deep web, dont le marché de produits illicites Silk Road 2.0[46]. L'activité d'application de la loi a abouti à plusieurs condamnations. En décembre 2014, Charlie Shrem a été condamné à deux ans de prison pour avoir indirectement aidé à envoyer 1 millions de dollars au site de drogue Silk Road[47], et en février 2015, son fondateur, Ross Ulbricht, a été reconnu coupable de trafic de drogue et condamné à une peine de double réclusion à perpétuité plus 40 ans[48].

Certains sites du marché noir peuvent chercher à voler des bitcoins aux clients. La communauté bitcoin a qualifié un site, Sheep Marketplace, d'arnaque lorsqu'il a empêché les retraits et fermé après un vol présumé de bitcoins[49]. Dans une affaire distincte, des comptes séquestres avec des bitcoins appartenant à des clients d'un autre marché noir ont été piratés au début de 2014[50].

Selon Internet Watch Foundation, une organisation caritative basée au Royaume-Uni, le bitcoin est utilisé pour acheter de la pornographie juvénile, et près de 200 sites Web de ce type l'acceptent comme moyen de paiement. Le bitcoin n'est pas le seul moyen d'acheter de la pédopornographie en ligne, comme l'a déclaré Troels Oertling, chef de l'unité de cybercriminalité d'Europol, « Ukash et paysafecard […] ont [également] été utilisés pour payer ce matériel ». Cependant, l'Internet Watch Foundation répertorie une trentaine de sites qui acceptent exclusivement les bitcoins. Certains de ces sites ont fermé, comme un site Web de financement participatif du deep web qui visait à financer la création de nouvelles pédopornographies[51]. De plus, des hyperliens vers des sites Web pédopornographiques ont été ajoutés à la blockchain, car des données arbitraires peuvent être incluses lorsqu'une transaction est effectuée[52] - [53].

Blanchiment d'argent

Les bitcoins ne sont peut-être pas idéaux pour le blanchiment d'argent, car toutes les transactions sont publiques. Les autorités, y compris l'Autorité bancaire européenne[54], le FBI[35], le Trésor national (Afrique du Sud)[55] et le Groupe d'action financière du G7[56] — ont exprimé leur inquiétude quant au fait que le bitcoin pourrait être utilisé à des fins de blanchiment d'argent. .

Début 2014, un opérateur d'un échange de bitcoins américain, Charlie Shrem, a été arrêté pour blanchiment d'argent[57]. Par la suite, il a été condamné à deux ans de prison pour « aide et encouragement à une entreprise de transfert d'argent sans licence »[47].

Alexander Vinnik, propriétaire présumé de BTC-e, a été arrêté en Grèce le 25 juillet 2017, pour 4 milliards de dollars d'accusations de blanchiment d'argent pour avoir bafoué les lois anti-blanchiment d'argent (AML) des États-Unis. Un rapport du Trésor et du ministère de l' Intérieur du Royaume-Uni intitulé UK national risk assessment of money laundering and terrorist financial (octobre 2015) a révélé que, parmi les douze méthodes examinées dans le rapport, le bitcoin présente le risque le plus faible d'être utilisé pour le blanchiment d'argent, la méthode de blanchiment d'argent la plus courante étant les banques[58].

Roman Sterlingov a été arrêté le 27 avril 2021 pour avoir prétendument blanchi environ 1,2 million de BTC ou 336 millions de dollars US. Selon les rapports de l'IRS Criminal Investigation, Sterlingov était le principal opérateur d'un mixeur de crypto-monnaie Bitcoin Fog, lancé en 2011.

Schéma de Ponzi

Dans un schéma de Ponzi utilisant des bitcoins, le Bitcoin Savings and Trust a promis aux investisseurs jusqu'à 7% d'intérêt hebdomadaire et a levé au moins 700 000 bitcoins de 2011 à 2012[59]. En juillet 2013, la Securities and Exchange Commission des États-Unis a accusé la société et son fondateur en 2013 « d'avoir fraudé des investisseurs dans un stratagème de Ponzi impliquant des bitcoins ».

Articles connexes

- Listes de protocoles réseau

- Liste des organisations Bitcoin

- Web3

- Économie du bitcoin

Références

- « Charts » [archive du ], Blockchain.info (consulté le )

- Nakamoto, « Bitcoin: A Peer-to-Peer Electronic Cash System », (consulté le )

- Barber, Simon, Boyen, Xavier, Shi, Elaine et Uzun, Ersin, « Bitter to Better – how to make Bitcoin a better currency », Financial Cryptography and Data Security, Springer Publishing, lecture Notes in Computer Science, vol. 7397, , p. 399–414 (ISBN 978-3-642-32945-6, DOI 10.1007/978-3-642-32946-3_29, lire en ligne)

- (en) Jiang, Li, Lu et Hong, « Policy assessments for the carbon emission flows and sustainability of Bitcoin blockchain operation in China », Nature Communications, vol. 12, no 1, , p. 1938 (ISSN 2041-1723, PMID 33824331, PMCID 8024295, DOI 10.1038/s41467-021-22256-3, Bibcode 2021NatCo..12.1938J)

- « Bitcoin boom benefiting TSMC: report », Taipei Times, (lire en ligne)

- Biggs, « How To Mine Bitcoins », Techcrunch,

- « Cambridge Bitcoin Electricity Consumption Index (CBECI) », www.cbeci.org (consulté le )

- Gimein, Mark, « Virtual Bitcoin Mining Is a Real-World Environmental Disaster », Bloomberg LP, (lire en ligne, consulté le )

- « The magic of mining », The Economist, (lire en ligne, consulté le )

- Matt O'Brien, « The scam called Bitcoin », dailyherald, (lire en ligne, consulté le )

- Alessandra Potenza, « Can renewable power offset bitcoin's massive energy demands? », theverge, (lire en ligne [archive du ], consulté le )

- Stephanie Yang, « Bitcoin in the wilderness », wsj, (lire en ligne, consulté le )

- Mike Orcutt, « How Texas's wind boom has spawned a Bitcoin mining rush », technologyreview, (lire en ligne, consulté le )

- (en) « Commentary: How much Bitcoin comes from dirty coal? A flooded mine in China just spotlighted the issue », Fortune (consulté le )

- « Inside China's underground crypto mining operation, where people are risking it all to make bitcoin », CNBC, (lire en ligne, consulté le )

- « Bitcoin mining emissions in China will hit 130 million tonnes by 2024 », New Scientist, (lire en ligne, consulté le )

- (en) Jiang, Li, Lu et Hong, « Policy assessments for the carbon emission flows and sustainability of Bitcoin blockchain operation in China », Nature Communications, vol. 12, no 1, , p. 1938 (ISSN 2041-1723, PMID 33824331, PMCID 8024295, DOI 10.1038/s41467-021-22256-3, Bibcode 2021NatCo..12.1938J)

Available under CC BY 4.0.

Available under CC BY 4.0. - (en) Browne, « Bitcoin's wild ride renews worries about its massive carbon footprint », CNBC, (consulté le )

- (en) « Bitcoin miners have returned to the record activity they had before China's crypto crackdown », Fortune, (lire en ligne)

- Andreas M Antonopoulos, Mastering bitcoin: programming the open blockchain, Sebastopol, California, USA, O'Reilly Media, , 239 p. (ISBN 978-1-4919-5438-6, OCLC 953432201)

- Ron Dorit et Adi Shamir, « Quantitative Analysis of the Full Bitcoin Transaction Graph », Cryptology ePrint Archive, (consulté le )

- Jerry Brito et Andrea Castillo, « Bitcoin: A Primer for Policymakers », Mercatus Center, George Mason University, (consulté le )

- Erik Bonadonna, « Bitcoin and the Double-spending Problem », Cornell University, (consulté le )

- Karame, Androulaki et Capkun, Two Bitcoins at the Price of One? Double-Spending Attacks on Fast Payments in Bitcoin, International Association for Cryptologic Research, (lire en ligne)

- « Short-Term Fixes To Avert "51% Attack" », Money Beat, (lire en ligne, consulté le )

- Reid et Harrigan, « An Analysis of Anonymity in the Bitcoin System », Security and Privacy in Social Networks, , p. 197–223 (ISBN 978-1-4614-4138-0, DOI 10.1007/978-1-4614-4139-7_10, arXiv 1107.4524)

- Biryukov, Khovratovich et Pustogarov, « Deanonymisation of clients in Bitcoin P2P network », ACM Conference on Computer and Communications Security, (ISBN 9781450329576, Bibcode 2014arXiv1405.7418B, arXiv 1405.7418, lire en ligne)

- Houy, « The Bitcoin Mining Game », Ledger, vol. 1, , p. 53–68 (DOI 10.5195/ledger.2016.13, lire en ligne, consulté le )

- (en) Ali, Wang, White et Cottrell, « A Blockchain-Based Decentralized Data Storage and Access Framework for PingER », IEEE International Conference on Trust, Security and Privacy in Computing and Communications (Online), vol. 2018, , p. 1303–1308 (ISBN 978-1-5386-4388-4, ISSN 2324-9013, DOI 10.1109/trustcom/bigdatase.2018.00179, S2CID 52160825, lire en ligne)

- (en-US) Hamacher, « The 5 Best Secret Messages Hidden On The Bitcoin Blockchain », Decrypt, (consulté le )

- (en) « Genesis Block Definition », Investopedia (consulté le )

- Don1, Karim R.2, Marco3 Tapscott1, Lakhani2, Iansiti3, Blockchain : insights you need from Harvard Business Review., Boston, Harvard Business Review Press, , 12 p. (ISBN 9781633697911, OCLC 1083823199, lire en ligne)

- (en) « How Can Blockchain Improve Data Storage? », Cointelegraph (consulté le )

- Lavin, Tim, « The SEC Shows Why Bitcoin Is Doomed », bloomberg.com, Bloomberg LP, (lire en ligne, consulté le )

- « Bitcoins Virtual Currency: Unique Features Present Challenges for Deterring Illicit Activity », Cyber Intelligence Section and Criminal Intelligence Section, FBI, (lire en ligne, consulté le )

- Lee, « Here's how Bitcoin charmed Washington », The Washington Post, (lire en ligne, consulté le )

- The Economist, 29 September 2012, consulté le 21 octobre 2013

- Ball, James, « Silk Road: the online drug marketplace that officials seem powerless to stop », theguardian.com, Guardian News and Media Limited, (consulté le )

- Matthew Graham Wilson et Aaron Yelowitz, « Characteristics of Bitcoin Users: An Analysis of Google Search Data », Social Science Research Network, vol. Working Papers Series,

- Christin, Nicolas « Traveling the Silk Road: A Measurement Analysis of a Large Anonymous Online Marketplace » () (lire en ligne, consulté le )

- Lake, Eli, « Hitman Network Says It Accepts Bitcoins to Murder for Hire », The Daily Beast, The Daily Beast Company LLC, (consulté le )

- Forbes.com, 23 October 2013, consulté le 24 novembre 2013

- The Guardian, 3 October 2013, consulté le 31 octobre 2014

- 2 October 2013, Wired, consulté le 31 octobre 2014

- « Silk Road drug website founder Ross Ulbricht jailed », BBC News, BBC, (consulté le )

- Wakefield, Jane, « Huge raid to shut down 400-plus dark net sites », bbc.com, BBC, (consulté le )

- « us-usa-crime-bitcoin », reuters, (lire en ligne [archive du ], consulté le )

- « Ross Ulbricht: Silk Road creator convicted on drugs charges », BBC, (consulté le )

- Ravi Mandalia, « Silk Road-like Sheep Marketplace scams users; over 39k Bitcoins worth $40 million stolen », Techie News, (consulté le )

- « Silk Road 2 loses $2.7m in bitcoins in alleged hack », BBC News, (lire en ligne, consulté le )

- « as-drug-markets-are-seized-pedophiles-launch-a-crowdfunding-site », deepdotweb, (lire en ligne [archive du ], consulté le )

- Hopkins, Curt, « If you own Bitcoin, you also own links to child porn », The Daily Dot, (consulté le )

- Bradbury, « As Bitcoin slides, the Blockchain grows » [archive du ], IET Engineering and Technology Magazine

- « Warning to consumers on virtual currencies » [archive du ], European Banking Authority, (consulté le )

- « IFWG Crypto Assets Working Group », National Treasury, Republic of South Africa (consulté le )

- « Guidance for a Risk-Based Approach: Prepaid Cards, Mobile Payments and Internet-based Payment Services », Guidance for a risk-based approach, Paris, Financial Action Task Force (FATF), (consulté le ), p. 47

- Lee, Dave, « US makes Bitcoin exchange arrests after Silk Road closure », bbc.co.uk, BBC, (lire en ligne, consulté le )

- « UK national risk assessment of money laundering and terrorist financing », UK HM Treasury and Home Office (consulté le )

- « SEC charges Texas man with running Bitcoin-denominated Ponzi scheme », US Securities and Exchange Commission, (consulté le )