Chiffrement de flux

Le chiffrement de flux, chiffrement par flot ou chiffrement en continu (en anglais stream cipher) est une des deux grandes catégories de chiffrements modernes en cryptographie symétrique, l'autre étant le chiffrement par bloc. Un chiffrement par flot arrive à traiter les données de longueur quelconque et n'a pas besoin de les découper.

Une liste non exhaustive de chiffrements par flot :

- A5/1, algorithme publié en 1994, utilisé dans les téléphones mobiles de type GSM pour chiffrer la communication par radio entre le mobile et l'antenne-relais la plus proche ;

- RC4, le plus répandu, conçu en 1987 par Ronald Rivest, utilisé notamment par le protocole WEP du Wi-Fi ;

- Py, un algorithme récent de Eli Biham ;

- E0 utilisé par le protocole Bluetooth.

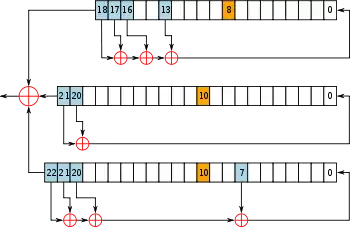

Un chiffrement par flot se présente souvent sous la forme d'un générateur de nombres pseudo-aléatoires avec lequel on opère un XOR entre un bit à la sortie du générateur et un bit provenant des données. Toutefois, le XOR n'est pas la seule opération possible ; la seule contrainte sur cette opération est qu’elle doit être inversible (la disjonction exclusive est même involutive), comme l’opération d'addition dans un groupe est également envisageable (par exemple, addition entre deux octets, modulo 256). Un chiffrement par bloc peut être converti en un chiffrement par flot grâce à un mode opératoire qui permet de chaîner plusieurs blocs et traiter des données de taille quelconque[1].

Chiffrement et déchiffrement à l’aide du « OU exclusif »

Soit l'opération booléenne XOR, et un générateur pseudo-aléatoire. Ce mécanisme construit sur le principe du masque jetable utilise la propriété involutive du OU exclusif.

- Chiffrement du message avec la clé : .

- Déchiffrement du message avec la clé :

« Stream cipher : Dead or Alive? »

Lors de la conférence Asiacrypt en 2004, Adi Shamir posa cette question[2]. En réponse, le projet eStream[3] du réseau ECRYPT a vu le jour, celui-ci ayant pour but, après quatre ans, de produire un portfolio pour promouvoir de nouveaux systèmes de chiffrement par flot. À la suite de ces quatre ans de recherche, le portfolio est maintenant disponible et recommande au total sept algorithmes dans deux catégories différentes: quatre adaptés à une utilisation logicielle et trois adaptés à une utilisation matérielle (par ordre alphabétique) :[4]

| Logiciel | Matériel |

|---|---|

| HC-128 | Grain v1 |

| Rabbit | MICKEY v2 |

| Salsa20/12 | Trivium |

| Sosemanuk |

Notes et références

Annexes

Articles connexes

Bibliographie

- (en) Adi Shamir. « Stream Cipher: Dead or Alive? ». Présentation invitée à Asiacrypt 2004. Lire en ligne [PDF]

- [Katz et Lindell 2014] (en) Jonathan Katz et Yehuda Lindell, Introduction to Modern Cryptography, 2nd Edition, Boca Raton, Chapman and Hall, , 583 p. (ISBN 978-1-4665-7026-9, lire en ligne), « Stream Ciphers and Multiple Encryptions. ».

- [Menezes, van Oorschot et Vanstone 2001] (en) Alfred J. Menezes, Paul C. van Oorschot et Scott A. Vanstone, Handbook of Applied Cryptography, Boca Raton, CRC Press, , 5e éd. (1re éd. 1996), 816 p. (ISBN 0-8493-8523-7, présentation en ligne, lire en ligne [PDF]), chap. 6 (« Stream Ciphers »).